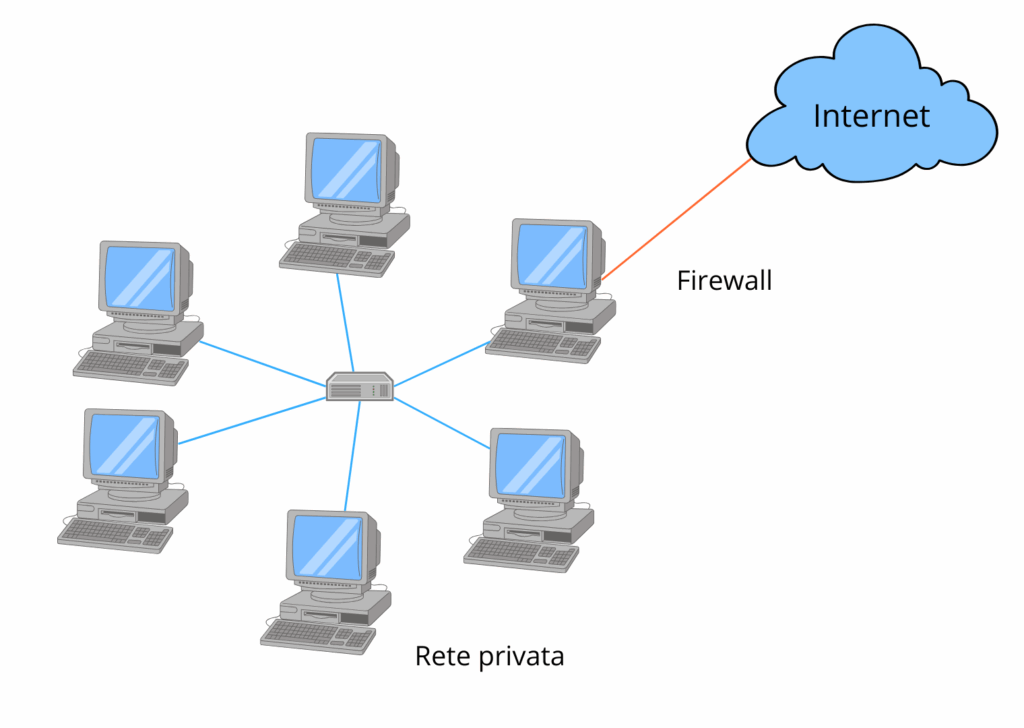

Il firewall opera come una barriera tra una rete sicura e una rete potenzialmente pericolosa. Può essere installato sia come componente hardware che a livello di software. I dati di rete che passano per il firewall vengono filtrati in base a regole prestabilite, che analizzano i dati in ingresso e rivelano eventuali componenti dannose. Questa procedura avviene in tutte le tipologie di firewall ed esamina in modo specifico origine, destinazione e contenuto di ogni pacchetto di dati.

L’origine e la destinazione dei pacchetti sono comunicate da indirizzi IP e porte. Utilizzando questi identificatori, il firewall può decidere se il pacchetto esaminato debba essere scartato o inoltrato.

Per quanto riguarda il controllo del contenuto, i firewall si basano principalmente su due criteri:

- Default-allow: il firewall blocca tutto ciò che è stato precedentemente vietato, permettendo il flusso di tutti gli altri dati

- Default-deny: il firewall permette esclusivamente il traffico di ciò che è stato dichiaratamente autorizzato, tutte le altre informazioni vengono bloccate

Il secondo criterio garantisce un livello di sicurezza maggiore ed è quindi più comune.

I firewall regolano il traffico sia in entrata che in uscita, proteggendo la rete da:

- Minacce esterne come virus, backdoor, e-mail di phishing e attacchi DoS (denial of service). I firewall analizzano il traffico in entrata e impediscono l’accesso di dati non autorizzati, contrastando potenziali infezioni provenienti da malware. Nel momento in cui un pacchetto dati viene considerato pericoloso, il firewall ne impedisce l’ingresso nella rete

- Minacce interne come informazioni riconosciute pericolose o applicazioni rischiose. Un firewall può applicare regole che limitano determinati tipi di traffico in uscita, aiutando a identificare attività sospette e mitigare la fuoriuscita di dati

L'importanza dei firewall

I firewall sono una componente essenziale nel campo della sicurezza informatica, poiché fungono da barriera protettiva tra le varie reti. Le reti non protette sono più esposte ai rischi provenienti dal passaggio dei dati; per quanto non tutto il traffico che attraversa la rete sia pericoloso, la sua sicurezza dovrebbe essere sempre verificata.

La connessione dei personal computer ad altri sistemi come Internet apre infinite opportunità per gli utenti.

Tuttavia, questo espone l’utente a diversi rischi, come hacking, furto di identità e frodi online. Una volta scoperti da hacker o criminali, i dispositivi sono esposti a minacce e attacchi di vario tipo, in quanto più facilmente accessibili e rintracciabili.

Quando si entra in contatto con una rete esterna è fondamentale proteggere il proprio dispositivo e i propri dati dalle minacce che possono presentarsi; per questo è bene installare un firewall che permetta di respingere informazioni e dati sospetti.